Il a fallu 2 jours au FBI pour pirater le téléphone du tireur du meeting de Trump. Ont-ils trouvé quelque chose ?

Le téléphone de Thomas Matthew Crook a été piraté.

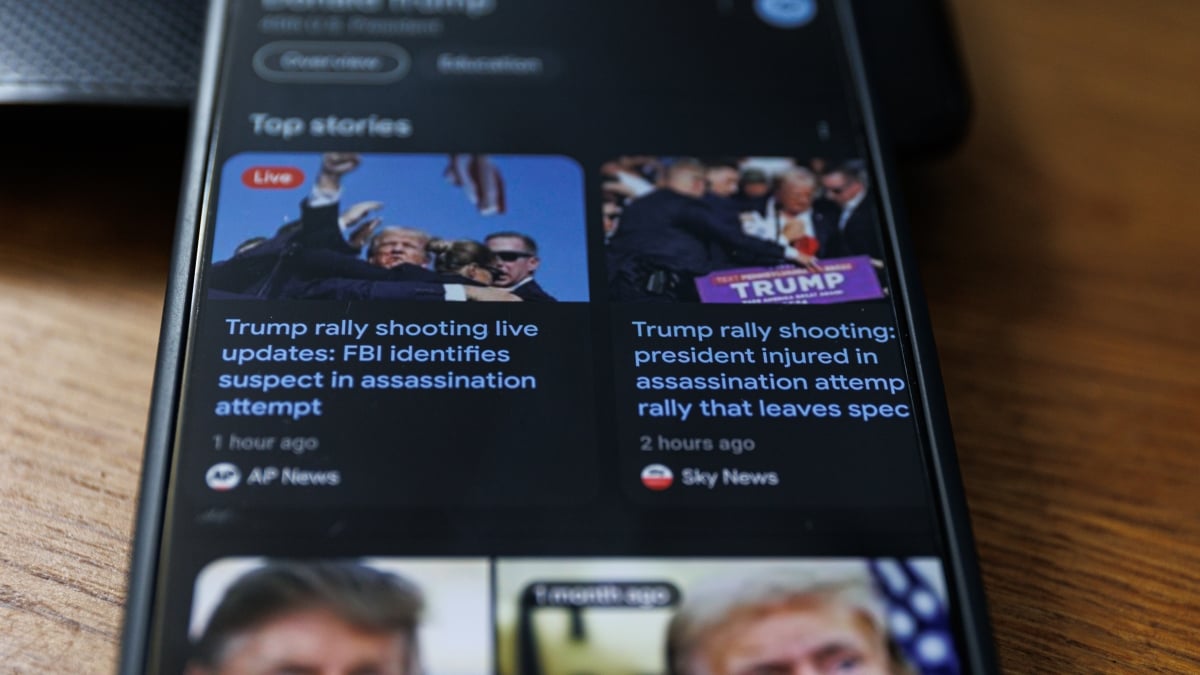

Lundi, le FBI a publié un communiqué de presse révélant avoir eu accès au téléphone protégé par mot de passe de Thomas Matthew Crook, le tireur à l'origine d'une tentative d'assassinat contre l'ancien président Donald Trump lors du rassemblement du 13 juillet à Butler, en Pennsylvanie.

Cependant, l'intrusion dans le téléphone de Crook n'a pas été sans difficultés. Selon le New York Times, dimanche, le FBI avait eu du mal à pénétrer dans son appareil, ce qui a incité l'agence chargée de l'application de la loi à envoyer le téléphone au laboratoire du FBI à Quantico, en Virginie.

Deux jours plus tard, le FBI a piraté le téléphone.

Qu'a trouvé le FBI sur le téléphone piraté ?

Les techniciens du laboratoire de Quantico ont passé au crible les SMS, les courriels et autres traces numériques de Crook, mais selon le New York Times, ils « n'ont pas immédiatement trouvé de preuves claires d'un mobile potentiel ». Les spécialistes du FBI, rapporte l'éditeur, n'ont pas non plus pu trouver de nouveaux détails sur les « liens possibles du tireur avec d'autres personnes ».

Offres Prime Day que vous pouvez acheter dès maintenant

-

Aspirateur robot laveur à vidage automatique iRobot Roomba Combo j7+

—

698,99 $

(Prix catalogue 1099,99 $) -

Tablette Samsung Galaxy Tab A9+ 10,9″ 64 Go Wi-Fi

—

142,49 $

(Prix catalogue 219,99 $) -

Apple AirPods Pro 2e génération avec boîtier de chargement USB-C MagSafe

—

168,99 $

(Prix catalogue 249,00 $) -

Bracelet d'activité Fitbit Charge 6 avec abonnement de 6 mois

—

99,95 $

(Prix catalogue 159,95 $) -

Apple Watch Series 9 (GPS, 41 mm, minuit, S/M, bracelet sport)

—

279,99 $

(Prix catalogue 399,00 $)

L'enquête n'en est toutefois qu'à ses débuts. Le FBI n'analyse pas seulement son téléphone, mais tous ses appareils électroniques. L'agence chargée de l'application de la loi examine également les activités de Crook sur les réseaux sociaux et son historique de navigation.

On ne sait pas exactement quel téléphone Crook avait en sa possession lorsque le FBI l'a obtenu. De plus, la manière dont les techniciens de Quantico ont contourné le téléphone protégé par mot de passe de Crook est également nébuleuse.

Selon The Verge, qui cite un chercheur en sécurité nommé Cooper Quintin, les forces de l'ordre utilisent généralement Cellebrite, un outil d'extraction d'appareils mobiles, pour pirater les téléphones verrouillés. Quintin a émis l'hypothèse que le bureau local de Pennsylvanie ne disposait probablement pas de l'outil de piratage de téléphone avancé nécessaire pour pirater l'appareil de Crook, et qu'ils l'avaient donc envoyé à Quantico.

Encore une fois, nous ne savons pas quel téléphone possédait Crook, mais s’il s’agissait d’un iPhone, le FBI aurait dû compter sur ses propres ressources pour le déchiffrer. Comme l’a souligné The Verge, par le passé, Apple a repoussé les demandes du FBI de contourner les protections de sécurité. En 2015, par exemple, Apple a refusé d’aider le FBI à pirater l’iPhone du tireur de San Bernardino. Au final, le FBI a dû faire appel à une société de sécurité australienne pour déverrouiller le téléphone du tireur.

Indigo Buzz a contacté les forces de l'ordre pour obtenir leurs commentaires ; nous mettrons à jour cet article une fois que nous aurons reçu une réponse.