Ces applications de smartphone malveillantes n'existent que pour vous voler

Pas vos clés, pas votre crypto – c'est un dicton populaire dans le monde de la crypto-monnaie, ce qui signifie que si vous n'avez pas de contrôle sur les clés privées de votre portefeuille de crypto-monnaie, alors vos fonds de crypto sont à risque de se faire voler par des acteurs malveillants. Cependant, il est maintenant temps de faire très attention non seulement à vos clés privées, mais aussi au portefeuille de crypto-monnaie lui-même. Cyble Research and Intelligence Labs (CRIL) a découvert plus de 20 applications sur le Google Play Store qui se faisaient l'identité de portefeuilles légitimes de crypto-monnaie.

Certains des portefeuilles que ces applications se faisaient l'identité comprennent Sushiswap, Pancakeswap, Raydium, Hyperliquid et d'autres. Tous ces portefeuilles sont assez célèbres; Pancakeswap, par exemple, a plus de 2,3 milliards de dollars de valeur verrouillée au moment de la rédaction. Le motif de toutes ces applications de portefeuille de crypto malveillant serait la même – volez vos fonds de cryptographie en vous incitant à leur donner accès à vos phrases mnémoniques. Cela dit, apprenons plus sur ces applications malveillantes et comment vous en protéger.

Vos fonds de cryptographie sont en danger si ces applications ont installé ces applications.

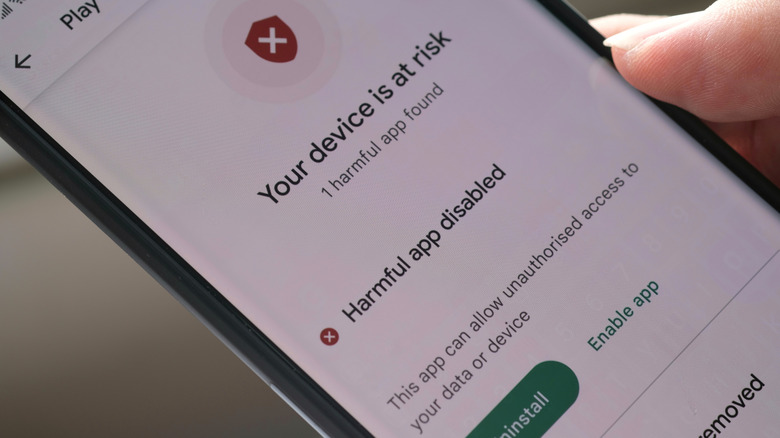

Il est toujours recommandé de télécharger des applications uniquement à partir du Google Play Store, au lieu de les obtenir à partir de sites Web et de magasins d'applications tiers. L'une des principales raisons de cela est que la fonctionnalité Google Play Protect sur votre smartphone Android analyse les applications que vous téléchargez sur le Play Store pour toute entrée suspecte dans leur code. Cependant, certains développeurs proposent encore différentes façons d'amener leurs applications malveillantes à contourner la fonction de sécurité Play Protect et à être installé sur votre appareil.

Certaines applications de ce type que Cril ont découvertes sont le swap de crêpe, le portefeuille Suiet, l'hyperliquide, Raydium, Bullx Crypto, Openocean Exchange, Meteora Exchange, Harvest Finance Blog et Sushiswap. Le rapport CRIL mentionne également qu'il existe différentes versions de chacune de ces applications malveillantes, chacune répertoriée sur le Play Store sous différents comptes de développeurs. Cependant, toutes ces applications ont un nom de package similaire et des URL de commande et de contrôle (C) dans leurs politiques de confidentialité respectives. Toutes ces applications malveillantes utilisent l'icône de leurs homologues légitimes, ce qui rend finalement difficile pour les utilisateurs d'identifier quelle application est réelle.

Une fois que vous avez téléchargé et ouvert l'une de ces applications, Raydium, par exemple, vous auriez été redirigé vers un site Web de phishing ou un WebView dans l'application, qui ressemble exactement au portefeuille Raydium original. Ensuite, il vous sera demandé de saisir votre phrase mnémonique de 12 mots, et une fois que vous avez fait cela, il devient facile pour la personne derrière tout cela de vider vos fonds de crypto du vrai portefeuille cryptographique.

Comment vous protéger de ces applications malveillantes

Fait intéressant, les comptes des développeurs dans lesquels les applications susmentionnées ont été répertoriées ne sont apparemment pas nouvelles et ont déjà été utilisées pour distribuer des applications légitimes. Cependant, ces comptes de développeurs légitimes ont été compromis en quelque sorte, et maintenant ils sont utilisés pour distribuer des applications malveillantes. La combinaison de la marque de portefeuille crypto-populaire, des icônes d'applications réelles et des profils de développeurs ayant des antécédents de distribution d'applications légitimes rend finalement difficile pour les outils de sécurité de détecter les menaces que ces applications malveillantes représentent.

En outre, en étudiant l'URL de phishing à laquelle l'application Swap de crêpe malveillante était liée, les chercheurs de CRIL ont constaté que l'adresse IP était connectée à plus de 50 autres domaines de phishing, tous créés dans le même but – en volant vos phrases mnémoniques. Toutes les applications ont été signalées à Google, et au moment de la rédaction de la plupart – sinon la totalité – d'entre elles ont été supprimées du Play Store.

Alors que Google fait son travail en supprimant ces applications du Play Store, vous pouvez prendre certaines mesures pour améliorer la sécurité de votre téléphone Android afin de ne pas finir par devenir victime de ces applications malveillantes. Tout d'abord, assurez-vous de ne pas désactiver Google Play Protect sur votre smartphone Android. Ensuite, ne téléchargez pas d'applications à partir de développeurs non vérifiés, ou ceux qui nécessitent des informations sensibles pour fonctionner. De plus, assurez-vous que vous avez un programme antivirus solide installé sur votre appareil et implémentez l'authentification multi-facteurs pour les applications transportant vos données et fonds personnels, et évitez d'installer des applications avec beaucoup d'examens négatifs et concernant.